Содержание

В мае этого года пользователи 150 стран мира, подверглись атаке вируса WannaCry. За восстановление работоспособности пораженного компьютера хакеры требовали выкуп около 600$.

Небольшие компании не воспринимают киберугрозы всерьез. Логика понятна, слишком малы, красть не интересно. А задуматься все-таки стоит. Прикиньте сколько вам будет стоить утечка информации, если вас хакнут, величину финансовой потери. Если скажем для крупной компании кража энной суммы будет скорее всего не катастрофичной, то та же сумма для малого предприятия может стать критичной.

Чего бояться

НЕЛИЦЕНЗИОННОЕ ПО

Лучше отказаться от этой идеи. Пиратские версии платных программ не могут обеспечить безопасность из-за отсутствия регулярных обновлений. Надо понимать, программа взламывается и выкладывается для бесплатного скачивания не благотворительности ради, а например, чтобы установить вредоносный код на как можно большее число компьютеров. А затем использовать как рабочие станции для скрытого распространения хакерских атак.

ВРЕДОНОСНЫЕ ВИРУСЫ

Фишинговые атаки — пожалуй, самая излюбленная и эффективная форма кибератак. Одна открытая невинная на первый взгляд ссылка в письме и проблем не оберешься. Попадаются все и рядовые сотрудники, и директора. Троянские программы, «черви», шпионы, вымогатели, руткиты, Botnet, кейлогеры и другие угрозы. Они могут следить за вашими действиями в сети, заблокировать важные файлы, программы, считывать вводимую с клавиатуры информацию, открыть доступ к вашему компьютеру, похитить персональные данные, пароли, требовать плату за разблокировку. Распространяются через вредоносный файл. Что-то скачали в интернете и установили на компьютер, открыли подозрительное или не очень письмо и перешли по ссылке. Сотрудники без задней мысли могут загрузить такую программу и заразить свой компьютер, причем под угрозой может оказаться в итоге вся компания. Как только незащищенный компьютер идентифицирован, хакер использует его для запуска полной атаки на сеть.

МОБИЛЬНЫЕ УСТРОЙСТВА

Нередко в небольших компаниях в целях экономии сотрудники используют для работы личные устройства. При этом риски возрастают. По оценкам экспертов примерно 4 % всех мобильных устройств уже заражены вредоносными программами. Это вред не только для владельца, но и всей компании.

УЧЕТНЫЕ ЗАПИСИ/ПАРОЛИ

Не всегда паролям придается в компаниях должное значение. Случаи же взлома и кражи персональных данных, случаются с завидной регулярностью. Только за последние несколько лет были зафиксированы случаи, когда хакеры взламывали крупные почтовые и даже, сервисы для хранения паролей. Злоумышленники могут воспользоваться вашей учетной записью в социальных сетях, получить доступ к почте и онлайн-банку.

РЕЗЕРВНОЕ КОПИРОВАНИЕ

Ночной кошмар собственников бизнеса и руководителей. Бумажные копии могут потеряться, сгореть, их могут съесть мыши или испортить сотрудники. Если хранятся в единственном экземпляре на жестком диске компьютера, он может выйти из строя, кто-то может удалить ну и другие варианты.

Как защититься

ВОСПИТАТЕЛЬНАЯ РАБОТА С СОТРУДНИКАМИ

Разновидности и технологии угроз постоянно меняются, хакеры придумывают все более изощренные методы, поэтому важно не отставать. Введите политику безопасности данных в компании. Информируйте сотрудников о новых угрозах, проверяйте усвоенные знания, реакцию на подозрительные файлы.

ЛИЦЕНЗИОННОЕ ПО

Для надежности лучше устанавливать лицензионное ПО. Обращать внимание при покупке на сертификаты подлинности, защитные голограммы.

ЗАЩИТА

Используйте антивирусы и безопасный брандмауэр. Обновляйте протоколы безопасности облачного хранилища данных. Виртуальная частная сеть (VPN) является более безопасным вариантом для доступа к сети компании.

СИЛЬНЫЕ ПАРОЛИ

Речь не только о том, что не нужно использовать автоматический вход или записывать пароли в легкодоступном месте (стикер на мониторе, хранить в компьютере на рабочем столе). Большинство хакерских программ проверяют наиболее распространенные и простые комбинации. Вывод скажи «да» сложному паролю Htn560dF_k+u. Не стоит использовать одну комбинацию для всех систем, лучше отдельный для каждой. Чтобы легче запоминалось придумывайте с опорой на ассоциации. Но даже сложные пароли желательно все-таки менять время от времени.

ПОМОЩЬ ЭКСПЕРТА

Позволить себе держать в штате профи по кибербезопасности могут только крупные компании. Как менее затратный вариант можно привлекать стороннюю компанию-подрядчика для консультирования в сложных ситуациях.

ОГРАНИЧЕНИЕ ДОСТУПА ПО IP

Уровень безопасности повысится, если ограничить доступ пользователей по IP. Это оградит ваши данные от несанкционированного доступа и фишинговых атак.

Как данные защищены в INTRUM

- Во-первых, вход осуществляется по индивидуальному логину и паролю.

- Во-вторых, в настройках есть разграничение прав доступа к разделам CRM, профилям клиентов, объектам базы данных и остальным элементам системы.

- В-третьих, ограничение по IP. Задали параметры и зайти можно будет далеко не с каждого компьютера или мобильного устройства, только с разрешенного. Например, ограничили доступ только офисными компьютерами, зайти с домашнего или любого другого не выйдет.

- В-четвертых, для сохранности есть облачное хранилище файлов. Доступ гибко настраивается.

- В-пятых, безопасность хранения информации и резервные копии. Данные распределены на облачных серверах в надежных дата-центрах России и Европы. Передаются только по зашифрованному протоколу SSL. Систематически создаются резервные копии. Доступ к данным разрешен только руководству технического отдела и администратору вашей системы.

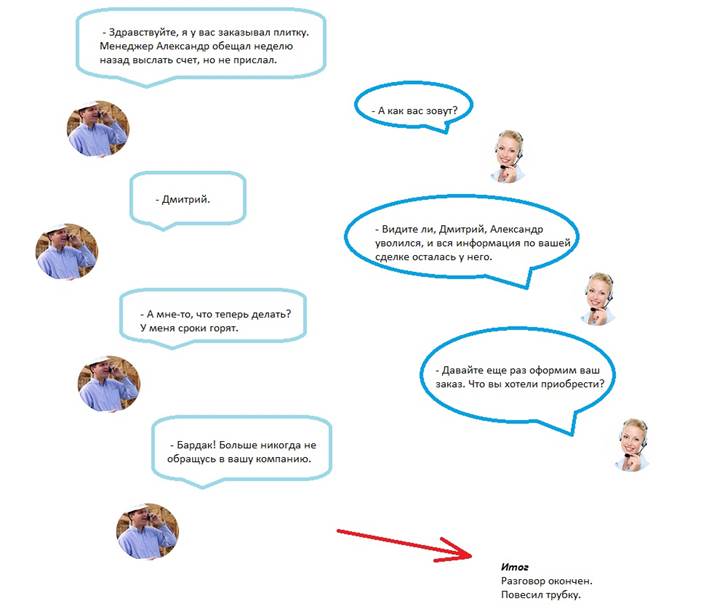

Что произойдет, если кто-то захочет удалить данные

Они перенесутся в архив и их можно будет восстановить в любое время. Это как раз на случай вредоносных сотрудников. Удалить окончательно и бесповоротно во власти исключительно администраторов системы. Допустим, удалили контакт, зашли в корзину и отметили на безвозвратное удаление, затем наступает семидневный период карантина. Вместе с этим оповещение о действии получают все сотрудники со статусом администратора. И спустя 7 дней удаление. Зачем такая сложная процедура? Чтобы обезопасить ваши данные.

Запомнить

- Никто не застрахован от хакерских атак и ошибок сотрудников.

- Мониторьте сообщения о новых источниках угрозы и информируйте своих сотрудников.

- Не используйте для работы личные мобильные устройства, если не уверены в их безопасности.

- Придумывайте сложные пароли. Меняйте их время от времени.

- Используйте надежный антивирус.

- Храните данные в CRM.

Система реализуется как облачное решение SaaS, т. е. размещается на наших серверных мощностях. CRM гибко настраивается персонально под ваш бизнес. При использовании сервиса у вас будет аккаунт-менеджер для консультации и помощи в настройках